Cellebrite – Spyware al servicio de regimenes represivos

Compartir

Nombre de la empresa

Sector económico

Vigilancia

Sector económico (Detalle)

Empresa especializada en informática forense digital.

Descripción breve del proyecto económico

Cellebrite es una empresa líder en análisis forense digital fundada en 1999, Israel muy popular entre las agencias gubernamentales y los Estados[1]. En la actualidad, la empresa es una filial de la japonesa Sun Corporation desde 2007[2] y principalmente se dedica a explotar las vulnerabilidades de dispositivos móviles para extraer todo tipo de datos.

El dispositivo más extendido y famoso de la empresa, el UFED (Universal Forensic Extraction Device), es capaz de acceder y extraer datos de una amplia gama de dispositivos digitales para recopilar todo tipo de información personal (conversaciones, mensajería, localización…).

En línea con la estrategia de algunos países europeos que utilizan cada vez más la vigilancia de “smartphones” para controlar los movimientos de los solicitantes de asilo, Cellebrite llegó a un acuerdo con Interpol en el 2016 para utilizar su tecnología para identificar actividades sospechosas antes de la llegada de una persona y rastrear su a través de su dispositivo para identificar rastros de actividades ilícitas[3].

[1] Ficha de Cellebrite. Online en: opencorporates.com/companies/il/512766577

[2] Center for International Economic Collaboration. Sun Corporation. Online en:www.cfiec.jp/en/2020/sun-denshi/

[3] Interpol (2016) Aceurdo entre la agencia europea y Cellebrite. Online en: www.interpol.int/es/Noticias-y-acontecimientos/Noticias/2016/INTERPOL-agreement-with-Cellebrite-strengthens-efforts-in-combating-cybercrime

Derechos vulnerados

Complicidad / influencia en conflictos armados, oc..., Ataques contra la integridad física y emocional, Criminalización / campañas de des-legitimación

Violencias específicas hacia mujeres y disidencias de género

-

Fuente

Normativa vulnerada

Recientemente, Signal realizó un descubrimiento en el que mostraba grandes vulnerabilidades del software de Cellebrite al permitir que cualquier persona pueda ejecutar código arbitrario para modificar los informes que produce el software[1].

Esta vulnerabilidad demuestra que en manos irresponsables y/o maliciosas, el software de Cellebrite puede convertirse en una herramienta de violación de derechos humanos, aunque la compañía ya haya reparado la vulnerabilidad, deja un atisbo de duda en que este hecho pueda volver a ocurrir.

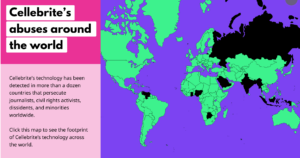

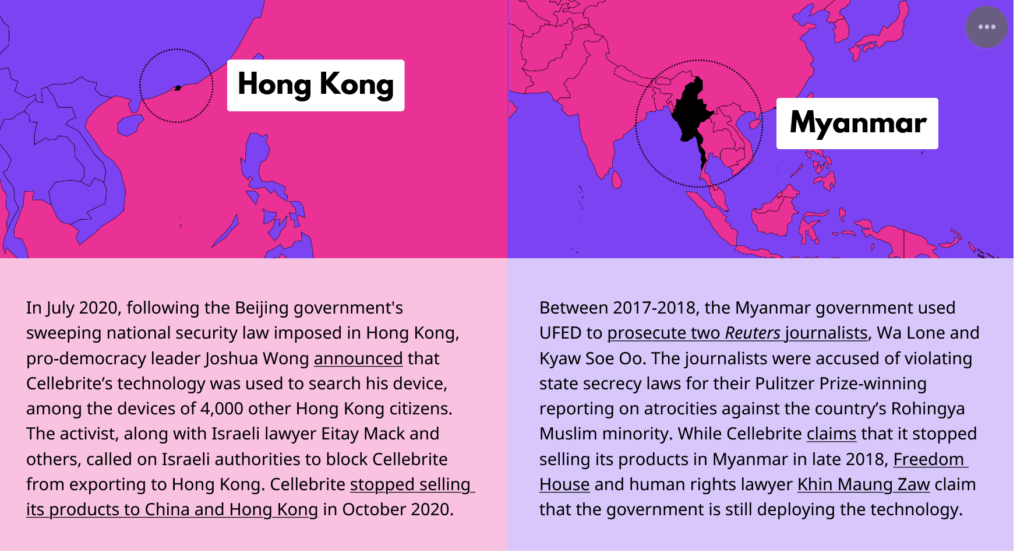

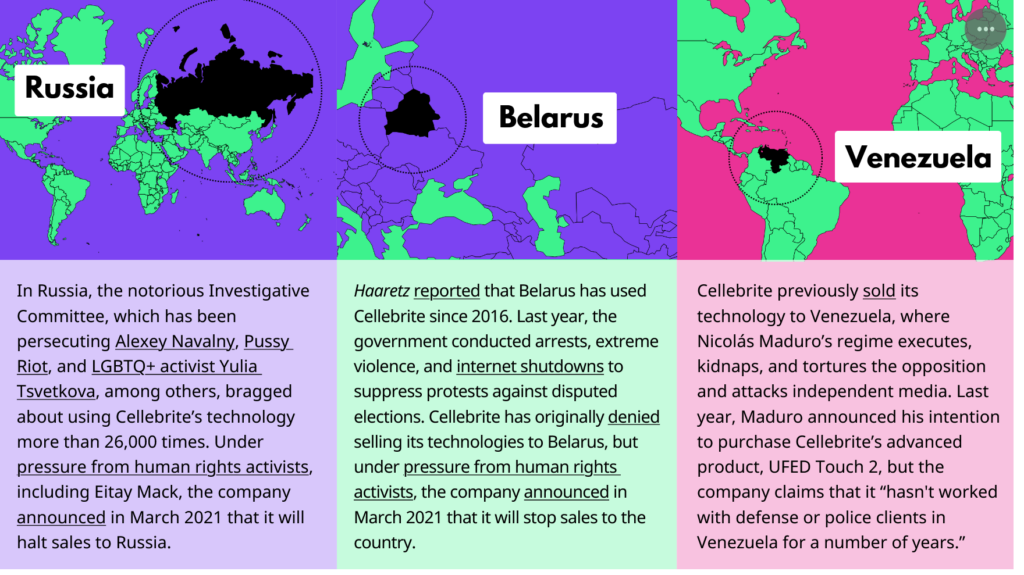

De hecho, Cellebrite ha vendido su tecnología a regímenes donde la represión es una constante. Estados como China la han utilizado contra al menos 4.000 manifestantes y disidentes[2].

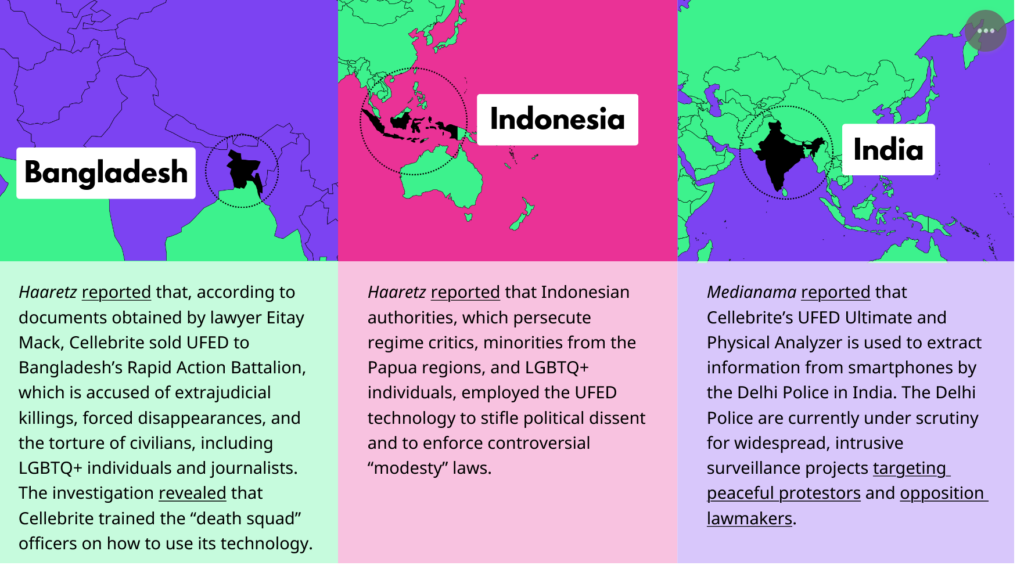

Según Motherboard, algunos de los países a los que Cellebrite ha vendido sus productos y en los que el respeto a los Derechos Humanos no está garantizado, son Bangladesh, Rusia, Emirates Árabes Unidos y Turquía[3].

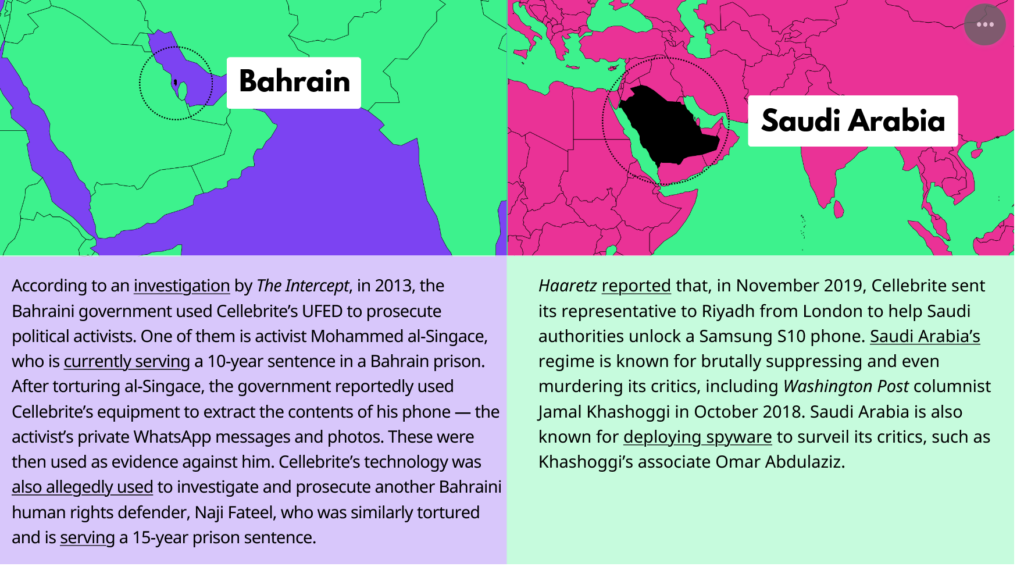

Uno de los casos más preocupantes y que fue investigado por Bahrein Watch y The Intercept se dio en 2013 cuando gracias al producto UFED de Cellebrite, las autoridades de Bahréin encontraron “pruebas” para extraer conversaciones privadas e información del teléfono móvil de un activista político, Abdali al-Singace, que fue torturado bajo custodia y condenado a 5 años de prisión[4].

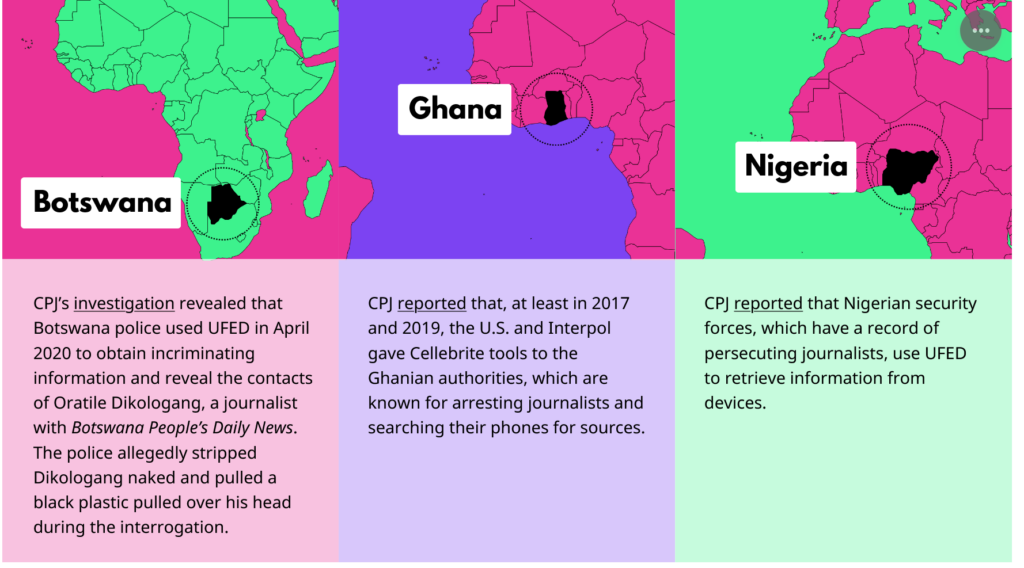

Imagen de Acces Now: https://www.accessnow.org/what-spy-firm-cellebrite-cant-hide-from-investors/

Imagen de Acces Now: https://www.accessnow.org/what-spy-firm-cellebrite-cant-hide-from-investors/

Imagen de Acces Now: https://www.accessnow.org/what-spy-firm-cellebrite-cant-hide-from-investors/

Imagen de Acces Now: https://www.accessnow.org/what-spy-firm-cellebrite-cant-hide-from-investors/

Imagen de Acces Now: https://www.accessnow.org/what-spy-firm-cellebrite-cant-hide-from-investors/

Imagen de Acces Now: https://www.accessnow.org/what-spy-firm-cellebrite-cant-hide-from-investors/

[1] Signal (Abril 2021). Exploiting vulnerabilities in Cellebrite UFED and Physical Analyzer from an app’s perspective. Online en: signal.org/blog/cellebrite-vulnerabilities/

[2] MIT Technology Review. Israeli phone hacking company faces court fight over sales to Hong Kong. Online en: www.technologyreview.com/2020/08/25/1007617/israeli-phone-hacking-company-faces-court-fight-over-sales-to-hong-kong/

[3] Motherboard (VICE). Cellebrite sold phone hacking tech to repressive regimes. Online en: www.vice.com/en/article/aekqjj/cellebrite-sold-phone-hacking-tech-to-repressive-regimes-data-suggests

Electronic Intifada. Bangladesh bought spyware’s from Israel’s Cellebrite. Online en: electronicintifada.net/blogs/tamara-nassar/bangladesh-bought-spyware-israels-cellebrite

[4] The Intercept (2016). Phone cracking cellebrite software used to prosecute tortured dissident. Online: theintercept.com/2016/12/08/phone-cracking-cellebrite-software-used-to-prosecute-tortured-dissident/

La empresa española es directamente responsable de la violación

Indirectamente

El Estado Nacional es responsable por acción o omisión

Per acció

El Estado Nacional es responsable por acción o omisión (Detalle)

Cellebrite es conocida principalmente por su producto estrella, el Universal Forensic Extraction Device (UFED),que desbloquea teléfonos móviles y otros dispositivos saltándose el cifrado y las contraseñas del dispositivo. Según la empresa matriz Japanese Sun Corporation, desde el desarrollo del producto, se han vendido más de 60.000 licencias de utilización de UFED, muchas de ellas a Fuerzas y Cuerpos de Seguridad en más de 150 países.

En España, los productos de Cellebrite han sido utilizados por el Servicio de Criminalística de la Guardia Civil[1] en el caso de Diana Quer, la joven que fue asesinada en Galicia en agosto de 2016. También, se acudió a Cellebrite para poder acceder al móvil encriptado de Josep Maria Jové, el exnúmero dos de Oriol Junqueras y diputado electo de ERC, considerado uno de los cerebros del 1-O[2].

Además, en España, la utilización del software de Cellebrite, forma parte del currículo educativo de un curso de especialización en ciberseguridad en entornos de las tecnologías de la información, en el marco de una formación profesional de grado superior[3].

[1]Contrato de Cellebrite con la Guardia Civil. Online en: contrataciondelestado.es/wps/portal/!ut/p/b0/04_Sj9CPykssy0xPLMnMz0vMAfIjU1JTC3Iy87KtUlJLEnNyUuNzMpMzSxKTgQr0w_Wj9KMyU1zLcvQjS1UN_Cx9nLQLo8oDA72NQlzTItwrtR1tbfULcnMdATTuWwA!/

[2] O. Solé (2018). El exnúmero dos de Junqueras pide al juez los detalles del desbloqueo de su móvil. El Diario.es. Online en: www.eldiario.es/catalunya/politica/guardia-civil-alemania-junqueras-desbloquarlo_1_2859694.html

[3] Boletón Oficial del Estado. Características del Grado Superior. Online en: www.boe.es/diario_boe/txt.php?id=BOE-A-2020-4963